El Relevancia de un Buen Patrón de Desbloqueo de Pantalla

En la, sus herramientas portátiles y computers se han transformado en prolongaciones de nuestra identidad. Desde los smartphones e tablets y PCs, la información personal que tenemos en ellos es importante y en muchos casos delicada. Por ello, la protección de nuestros dispositivos se vuelve esencial para proteger nuestros propios datos así como prevenir accesos ilegales. Un estratégico patrón de desbloqueo además actúa como una defensa inicial, sino que además proporciona tranquilidad en un mundo donde el hurto de identidad así como el acceso indebido son peligros más más comunes.

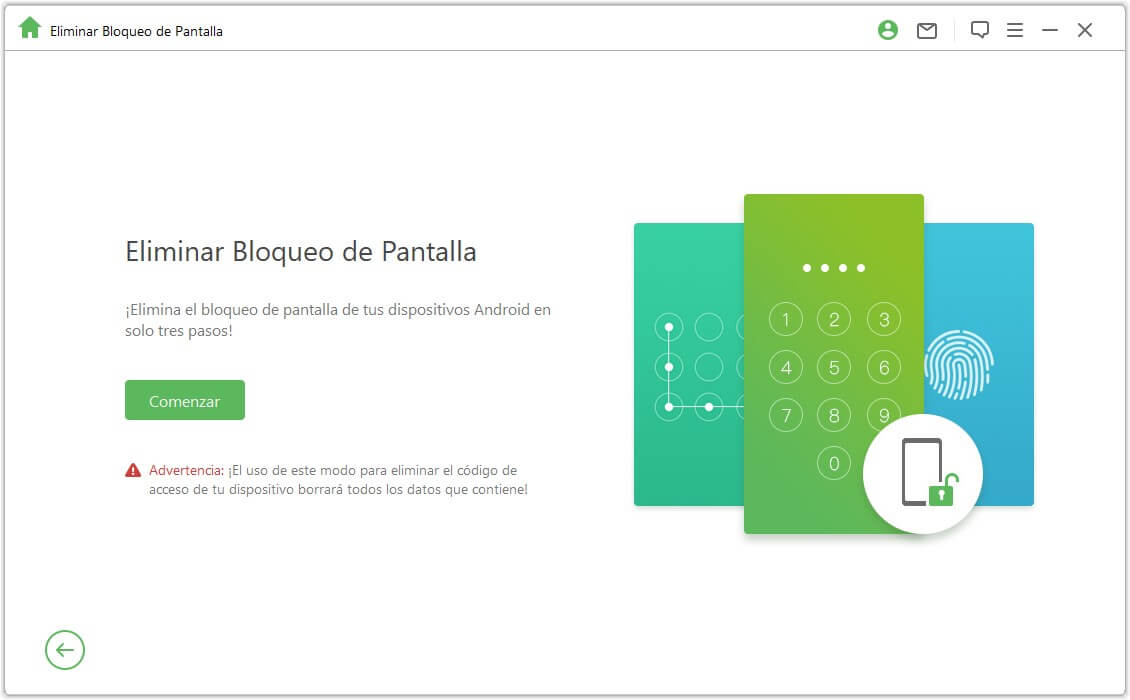

Hay diversos métodos de desbloqueo, que abarcan dibujos junto con códigos de seguridad e tecnologías avanzadas como la identificación por huellas y reconocimiento biométrico. Cada uno de estos métodos tiene sus beneficios junto con desventajas, y se hace fundamental escoger el que más adecuado se adapte a mis necesidades así como costumbres. Adicionalmente, en situaciones donde no recordamos mis contraseñas, contar con herramientas de recuperación remoto y opciones de restablecimiento de clave se vuelve en un recurso imprescindible. En este documento exploraremos la relevancia de establecer un buen patrón de desbloqueo y cómo ajustarlo de forma correcta a fin de asegurar la seguridad junto con seguridad de sus dispositivos.

Técnicas Comunes de Acceso

Uno de los métodos más comunes para el autenticación de equipos es un dibujo de acceso, particularmente en teléfonos inteligentes. Este método demanda que un dueño trace una secuencia secuencial en una de nodos, lo cual proporciona un grado de seguridad visual simple de recordar. Sin embargo, es crucial escoger un dibujo que no sea obvio, para prevenir accesos no permitidos, y asimismo pensar en la posibilidad de que se pueda desaparecer con el tiempo.

Adicional enfoque común es el PIN de seguridad. Este enfoque se basa en ingresar un código numérico que el usuario selecciona al configurar su dispositivo. Los códigos PIN son prácticos porque son fáciles de ingresar y son capaces de proporcionar una protección satisfactoria si se escogen correctamente, evitando combinaciones básicas como «1234» o «0000». Sumado a esto, ciertos dispositivos dejan establecer un límite de intentos fallidos antes de cerrar el acceso, lo cual añade una nivel adicional de seguridad.

Por último, el reconocimiento del rostro y impronta dactilar han ganado popularidad en los recientes años, gracias a su comodidad y rapidez. Estos enfoques biométricos ofrecen acceder el aparato de manera más eficiente, eliminando así la necesidad de memorizar contraseñas difíciles. No obstante, es importante tener en cuenta que, aunque son tecnologías avanzadas, pueden no ser perfectas y han de utilizarse junto a otras opciones de protección para proteger los datos personales de manera adecuada.

Seguridad en Aparatos Móviles

La seguridad en dispositivos móviles es un aspecto esencial en la actualidad, dado el alto uso de teléfonos inteligentes, tablets y laptops móviles para gestionar datos privada y laboral. Con el aumento de las amenazas cibernéticas, es esencial implementar métodos de desbloqueo eficientes que resguarden los datos sensibles ante ingresos no autorizados. Desde patrones de acceso y contraseñas de protección hasta el uso de huellas dactilares y reconocimiento facial, cada opción proporciona un grado distinto de seguridad, ajustándose a las exigencias y preferencias del cliente.

Además, la ajuste de seguridad no debe limitarse solo al desbloqueo del aparato. Es esencial considerar el empleo de aplicaciones como Buscar mi dispositivo y Find My iPhone, que facilitan localizar y controlar aparatos extraviados. Estas funcionalidades no solo ayudan a encontrar el aparato, sino que también ofrecen opciones para resguardar la información guardada, como la opción de bloquear el dispositivo o borrar información a remoto. Esto añade un nivel extra de seguridad que puede ser decisivo en caso de pérdida o hurtos.

Finalmente, es fundamental estar alerta de la relevancia de la protección de información personales y cómo un adecuado esquema de desbloqueo puede contribuir a ello. Realizar un reseteo de origen o utilizar opciones de restablecimiento de clave, aunque útiles, pueden resultar en la desaparición de información. Por lo tanto, es aconsejable explorar y seleccionar estrategias de desbloqueo que ofrezcan el acceso sin eliminar información, asegurando así que la data permanezca protegida mientras se mantiene el ingreso al dispositivo.

Restablecimiento de Información y Entrada

El restablecimiento de datos y acceso es un proceso crucial para restaurar aparatos cuando se pierde el código de desbloqueo, el PIN de protección o la contraseña de acceso. Estas circunstancias pueden resultar frustrantes, especialmente cuando se necesita acceder a información valiosa. Existen varios métodos para recuperar los información y recuperar el control de los aparatos, ya sea que en teléfonos móviles, PC o tabletas. Es fundamental conocer las alternativas disponibles para cada tipo de aparato, ya que los métodos pueden diferir.

Uno de los métodos más comunes para el restablecimiento de origen es utilizar las herramientas de acceso remoto como Find My Device para Android o Find My iPhone para dispositivos Apple. Estas utilidades no solo facilitan localizar un aparato extraviado, sino que también brindan la posibilidad de eliminar el bloqueo de forma a distancia. Sin embargo, es importante señalar que el restablecimiento de fábrica suele eliminar todos los archivos del dispositivo, por lo que es recomendable contar con copias de seguridad previas.

Para aquellos que buscan opciones que no eliminen datos, hay opciones como la restablecimiento de clave mediante servicios como iCloud o iTunes para dispositivos Apple, así como Mi Unlock o Oppo ID para aparatos Android. Estas herramientas permiten restablecer el acceso sin la necesidad de resetear el dispositivo. Mantener una buena configuración de protección y conocer los procedimientos de desbloqueo adecuados puede agilizar considerablemente el método de recuperación y asegurar la seguridad de nuestros datos privados.

Instrumentos de Desbloqueo Remoto

Las herramientas de desbloqueo de desbloqueo remoto son cruciales en la gestión de dispositivos inteligentes conectados. En escenarios donde se ha olvidado el esquema de desbloqueo, el número de protección o la contraseña de entrada, estas herramientas permiten recuperar el ingreso de manera eficaz y sin necesidad de borrar datos. En muchos casos, los sistemas tienen aplicaciones integradas que simplifican este procedimiento, como “Encontrar mi dispositivo” en Android y “Buscar mi iPhone” en iOS.

El uso de plataformas como iCloud o iTunes también es esencial para los consumidores de dispositivos Apple. Estas soluciones no solo permitir desbloquear el dispositivo, sino que ofrecen posibilidades de restablecimiento de contraseña. Al entrar a la cuenta de iCloud, los usuarios pueden comenzar el proceso de desbloqueo y, si es necesario, devolver su dispositivo Apple a su ajustes de fábrica sin perder información importante si se lleva a cabo de manera cuidadosa.

Por otro lado hay soluciones de marcas particulares, como Mi Unlock para aparatos Xiaomi y Oppo ID para teléfonos Oppo, que ofrecen métodos de acceso personalizados a sus sistemas. Estas opciones son eficientes para aquellos buscan una manera directa de recuperar el ingreso a su aparato celular sin poner en riesgo la seguridad de sus datos privados. Emplear estas soluciones adecuadamente garantiza que la seguridad de los aparatos móviles se conserve intacta.

Recomendaciones para Asegurar tu Equipo

Para asegurar la protección de tu equipo, es fundamental utilizar un sistema de desbloqueo fuerte. Opta por un dibujo de acceso que sea complicado de predecir, mezclando líneas y puntos que no exhiban un esquema predecible. Asimismo, considera el empleo de un número de acceso o una contraseña que incluir caracteres, dígitos y caracteres especiales para sumar otra nueva de seguridad a tu acceso.

La activación de opciones de reconocimiento biométrico, como la impronta dactilar o el reconocimiento de rostro, también es una excelente opción de protección. Desbloqueo de tablet , sino que proporcionan un grado de seguridad más elevado frente a accesos no autorizados. Verifica de que estas funciones estén correctamente establecidas y prueba de forma regular su funcionamiento para evitar sorpresas.

Por último, es aconsejable configurar sistemas de desbloqueo a distancia, como Encontrar mi Dispositivo o Buscar mi iPhone. Estas funciones te facilitan encontrar tu equipo en caso de extravio o hurto. En situaciones de situaciones críticas donde necesites restablecer tu dispositivo, asegúrate de realizar respaldo de seguridad antes de tus datos. De este modo podrás restaurar tu información personal sin comprometerla, aun si debes realizar con un restablecimiento de configuración de fábrica.